Newsletter n°40 – mai 2011

L’année 2011 aura été encore une année de consolidation de nos activités, et de maturité en ce qui concerne notre organisation, nos moyens, nos outils. C’est une étape importante dans la vie, plus précisément dans l’enfance, peut-être déjà l’adolescence de notre jeune association, et je crois pouvoir, avec vous, grâce à vous, nous en féliciter.

Je tiens à souligner que cette réorganisation a pu se faire sans que notre activité en pâtisse, tant au niveau des conférences que de l’édition de livres. Notre newsletter c’est maintenu à un rythme mensuel, il nous a permis de réaffirmer nos points de vue sur de nombreux sujets, techniques, économiques, régulation, et particulièrement sur la nécessité de développer le marché des services Internet en France, et de dépasser la régulation des seules infrastructures télécoms.

Forum ATENA commence aujourd’hui à disposer de l’audience pour apporter des contributions positives à l’évolution de l’industrie des NTIC, mais nous devons continuer notre travail pour pouvoir affirmer notre place.

Je me dois de remercier l’ensemble du Conseil d’administration, et les présidents d’atelier qui ont été très actifs tout au long de cet exercice. Sans eux, sans leur énergie, leurs initiatives, leur travail, Forum ATENA ne serait pas au niveau de développement que nous avonsatteint.

Je tiens à remercier également les membres de Forum ATENA, qui nous encouragent et participent à nos activités, ainsi que de nombreux non-membres,qui n’ont pas encore franchi le seuil de l’adhésion, mais qui nous soutiennent activement.

Nous avons pu réunir les membres du conseil d’administration, à un rythme mensuel, avec une assiduité assez satisfaisante. Nous devons être vigilants sur ce point, afin de conserver cet outil de travail, d’initiative, de relance et de suivi qu’est le conseil d’administration.

Je dois enfin accueillir ici pour sa première assemblée générale, Laure, qui nous accompagne dans notre développement, et y réalise les activités de secrétariat et d’assistante au bureau. Elle est d’une aide précieuse, et réalise avec efficacité les fonctions que nous avons définies afin de soulager le bureau.

Forum ATENA a développé ses actions dans différentes directions, particulièrement :

Animation de ses nombreux ateliers :

– Sécurité, avec l’atelier animé par Gérard Péliks, son président, qui a organisé plusieurs conférences avec un succès toujours grandissant, particulièrement sur la problématique Internet, future, architecture, sécurité

– Intelligence Economique, présidé par Jean-Mac Beignon,

– Dématérialisation, présidé par Eric Blot-Lefevre,

– Édition de livres ou nous poursuivons notre travail, avec des résultats notables si l’on prend en compte les derniers livres édités et ceux qui sont en cours, grâce particulièrement à l’action très dynamique de Michèle Germain et de son atelier d’écriture.

– ToIP, présidé avec constance par Jacques Heitzmann,

– Juridique, avec l’atelier, présidé par Maitre Olivier Iteanu,

– Innovation, avec l’atelier toujours plus innovant, présidé par Didier Tranchier

– Logiciel Libre, avec l’atelier, présidé par Yvon Rasteter

– Paiement Mobile, avec l’atelier, présidé par Philippe Lerouge

– Solutions vocales et relation client, avec l’atelier, présidé par Philippe Poux

– Très Haut débit, avec l’atelier qui a repris une certaine activité avec l’aide de Richard Toper

– Identité Numérique, avec l’action déterminée de Guy de Felcourt

– Objets communicants, avec l’atelier, présidé par Philippe Laurier

– Hébergement, avec l’atelier, présidé par Jean-Claude Patin

Poursuite des partenariats :

– avec des Grandes Écoles : Telecom ParisTech, EPITA, ISEP…

– avec les autres associations : ARCSI, Aquinectic, SEI, FNTC, IREST, Inteli’N, ces partenariats sont à poursuivre pour affirmer notre rôle d’association transversale dans les TIC

– avec des organisateurs de conférences (Infopromotions, ), VocalExpo, COIP, Odebit, MobilePaymentExpo, CCIP et également lettre électronique, comme silicon.fr, et Global Security Mag.

En 2010, nous avons organisé de nombreux événements :

– Open Innovation et Open Source : même combat ! (Jeudi, 25 novembre, 2010)

– Révolution Objets communicants : santé, handicap et "bien-être" (Mardi, 19 octobre, 2010)

– Les architectures du futur internet (Networking) (Mardi, 5 octobre, 2010)

– Le second Paquet Telecom, c’est déjà pour aujourd’hui (Lundi, 27 septembre, 2010)

– Quel futur pour le socle de l Internet ? (Lundi, 28 juin, 2010)

– "Comment innover dans les télécoms par la coopération ?" (Mardi, 22 juin, 2010)

– Comment gérer l’incertitude ? (Jeudi, 10 juin, 2010)

– Assemblée Générale Ordinaire de Forum ATENA (Mercredi, 5 mai, 2010)

– Comment valoriser les contenus sur Internet (Mercredi, 5 mai, 2010)

– L’intelligence artificielle au service de la Relation Client (Mardi, 20 avril, 2010)

– L’impact de la Fibre Optique dans les PME (Mercredi, 7 avril, 2010)

– ipod – iphone – ipad : La révolution en marche (Jeudi, 25 mars, 2010)

– Atelier objets communicants du 9 mars (Mardi, 9 mars, 2010)

– Quel futur pour l’Internet ? (Jeudi, 21 janvier, 2010)

Soit 12 événements principaux !!! La vie de nos ateliers est donc toujours soutenue.

En 2011, ce rythme semble pouvoir être maintenu, voir légèrement augmenté à une moyenne de plus d’un événement par mois. Je vous rappelle qu’a la création de notre association, nous projetions deux à quatre événements par an.

Nos moyens

Sur le plan des outils, le site WEB, Forum ATENA a poursuivi son évolution sous la conduite de Philippe Poux. De même l’outil de mailing de notre newsletter, qui vient de prendre une nouvelle vie avec la mise en place d’un groupe de travail, une nouvelle ligne éditoriale, nouvelle maquette, nouveau look !

Nos objectifs pour 2011

Poursuivre notre développement et nos activités, en prenant plus particulièrement des initiatives afin d’augmenter le nombre de membres de notre association. Nous devons recruter pour construire une association qui pèse en France sur le marché des NTIC. Le nombre de nos membres n’est pas, aujourd’hui, à la hauteur de notre niveau d’activité..

Philippe Recouppé, Président de Forum ATENA

![]() Le chiffre du mois : 100.000

Le chiffre du mois : 100.000

C’est le nombre d’applications de Facebook affectées par un bug de programmation, et compromettant la sécurité des données des utilisateurs.

D’après Symantec, la faille a été réparée mais le spécialiste de la sécurité conseille aux membres du réseau social de changer de mot de passe.

Encore une affaire relative à la protection des données personnelles. Cette fois, c’est au tour de Facebook d’avoir laissé exposer les informations privées de ses membres. Selon Symantec, des annonceurs publicitaires ont eu accès, par erreur, aux données personnelles des membres du réseau social. En cause un bug de programmation qui a affecté le site. Certaines applications Facebook ont même été diffusées par inadvertance auprès des annonceurs via des « tokens », sortes d’autorisations accordées par l’utilisateur pour accéder à des applications Facebook, chacune d’elles étant associée à un ensemble restreint d’autorisations, comme la lecture du mur, l’accès au profil d’un ami, les messages postés sur le mur, etc.

Francis Bruckman – France Télécom Orange

|

Le succès grandissant remporté par le commerce électronique et l’e-administration, provoque tant en Europe qu’aux Etats Unis une accélération de la tendance pour créer un ou des écosystèmes fiables, robustes, économiques et extensibles de l’identité numérique. En Europe, la commission européenne a mis en place une importante consultation publique sur la contribution de l’identification, l’authentification et la signature électronique pour un marché unique « numérique » en Europe. Cette consultation vise à recueillir les opinions, d’entreprises, d’universités, d’organisations et de particuliers sur les domaines prioritaires ou appliquer l’identification numérique, les objectifs d’interopérabilité et bénéfices attendus, ainsi que les principes et aspects législatifs à mettre en place. Aux Etats Unis, la surprise est venue du Gouvernement Fédéral lui-même, qui a lancé sa « Stratégie Nationale pour des Identités de Confiance dans le Cyber espace » baptisée programme NSTIC et qui vise à la création d’un écosystème d’identité numérique. On connaissait les initiatives des grands noms du secteur privé de l’Internet américain, mais on n’attendait pas le gouvernement fédéral dans ce pays ou les initiatives publiques interférant avec l’économie privée sont vues avec suspicion. A cela plusieurs raisons, d’une part l’identité numérique est un sujet suffisamment stratégique pour que le gouvernement américain s’y intéresse, ainsi dans son projet l’Etat Fédéral dévoile les possibilités d’expansion internationales pour un tel écosystème, d’autre part le gouvernement américain justifie son implication par une étape de démarrage qu’il estime nécessaire tant pour coordonner et ajuster les ambitions des différents participants, comme pour créer une impulsion nécessaire. Une impulsion nécessaire, c’est justement aussi le débat en cours en France. Le projet de carte d’identité électronique a pris un bon départ, plébiscité jusqu’à présent par le gouvernement et par les premières réunions des assemblées parlementaires. A vrai dire cela est à la fois un engagement européen et un bon sujet consensuel , positif pour les citoyens et allant vers la modernité. Quant au programme « Idénum » annoncée l’année dernière par NKM, l’interrogation demeure. Certains ne désespèrent pas de voir partir le projet, porté cette fois par le secteur privé, grâce à quelques fonds de tiroir, du grand emprunt numérique servant d’impulsion par l’état, tout en étudiant d’autres solutions de développement alternatives. Les acteurs économiques fourbissent leurs modèles et technologie, l’identité numérique associée au paiement annonce des bouleversements majeurs, qui ne peuvent laisser personne indifférent. Dans ce contexte Forum ATENA va organiser entre le 15 Octobre et le 15 Novembre une grande conférence sur ce sujet intitulée : « L’identité numérique : quel écosystème pour demain ». Parmi les conférenciers, des représentants des acteurs économiques notamment du secteur des Télécoms et des banques, Ils nous expliqueront ce que l’identité numérique va ou peut changer dans leur activité et comment ils s’y préparent. D’autre part des participants de la chaine de certification numérique débattront des questions de fédération d’identité et de sécurité dans l’organisation des écosystèmes d’identité numérique. Enfin l’individu face à l’identité numérique sera également évoqué grâce à des témoignages d’expert faisant le point sur les expériences et projets dans les réseaux sociaux, l’e administration et les programmes européens. Pour connaitre tous les détails sur l’organisation de cette conférence et pouvoir s’inscrire, rendez vous dans notre prochaine newsletter ou rejoignez notre atelier. Guy de Felcourt, Président de l’Atelier Identité Numérique du Forum ATENA

Au 19e siècle, Condorcet définit l’identité comme le fondement du contrat social entre l’individu et l’État. Mais l’identité d’une personne n’est toujours pas définie en droit français. Le décret du 6 fructidor an II prescrit que chaque citoyen doit porter les noms et prénoms inscrits sur son acte de naissance . La notion d’identité numérique commence à émerger dans la loi n°78-17 relative à l’informatique, aux fichiers et aux libertés du 6 janvier 1978 (plus connue sous le nom de loi informatique et libertés de 1978), sous l’expression données à caractère personnel. Le concept s’est imposé progressivement au fil des pratiques d’identification et d’authentification, notamment dans le cadre des procédures administratives et de la mise au point de processus de signature numérique. Par ailleurs, le développement des réseaux sociaux a permis l’émergence d’autres problématiques. On en arrive à l’utilisation de la même expression dans deux sens différents : MYTHE N° 1 : UN IDENTIFIANT ET UNE IDENTITE NUMERIQUE SONT UNE MEME CHOSE D’une manière générale, une identité est un ensemble de propriétés qui vont permettre à une personne ou une machine de reconnaître une autre personne, un objet ou une autre machine en la distinguant d’une personne, d’un objet ou d’une machine semblable. Dans le monde numérique, il existe de multiples définitions du mot identité. Une identité numérique est la représentation de cet ensemble de propriétés en un format assimilable par un ordinateur. Alors que les propriétés « appartiennent » à l’entité à laquelle elles se réfèrent, la représentation – on parle alors d’attribut – passe par un fournisseur d’identité. Ce fournisseur peut être l’État ou un des ses représentants, administratif ou technique. En bref, dans ce monde une même personne peut, de manière pratique, se voir dotée de plusieurs identités (voir mythe no 2). Un identifiant est un groupe de caractères (au sens typographique) permettant d’identifier ou de désigner des données, le cas échéant de préciser certaines de leurs propriétés (ISO 2382/IV). Un numéro de sécurité social ou un numéro SIREN d’entreprise sont des identifiants. D’un point de vue pratique, un ensemble d’attributs peut être condensé en un seul identifiant, comme sur un passeport ou une carte d’identité. Le mot identité devient alors synonyme d’identifiant. Malgré cela il subsiste une différence majeure entre les deux. Un identifiant peut-être ou non réversible, c’est à dire décomposable en ses éléments constitutifs, une identité doit toujours l’être. MYTHE N° 2 : UNE IDENTITE NUMERIQUE ET UN CERTIFICAT NUMERIQUE SONT UNE MEME CHOSE Un certificat numérique est un objet informatique, un ensemble de données, fourni par un prestataire aux utilisateurs potentiels d’un service (fourni par un autre prestataire) pour leur permettre d’accéder à ce service dans des conditions jugées acceptables par l’ensemble des parties prenantes : prestataire principal, partenaires, autres utilisateurs, services de paiement associés, assureur, administration fiscale etc. Un tel certificat peut comprendre : Dans le monde numérique l’expression identité numérique, raccourcie en identité désigne souvent ce genre de certificat. Dans la plupart des contextes pratiques, cela ne prête pas à confusion mais il faut se rappeler qu’un certificat est produit dans l’optique d’une utilisation ou d’une famille d’utilisations déterminées. Ces utilisations reposent sur 4 types de processus : – identification, Jean-Yves Gresser, vice président du Black Forest Group Inc. (NY), membre fondateur de la Société française de terminologie Ces mythes et légendes sur l’identité numérique sont les deux premiers mythes traités sur le sujet par Jean-Yves Gresser. Retrouvez les autres mythes et légendes qu’il a traité ainsi que l’ensemble des mythes et légendes des TIC (le sujet de l’identité numérique a été traité également par Fabrice Mattatia, ancien responsable technique du programme de protection de l’identité au ministère de l’intérieur, concepteur du projet Idénum et par Philippe Vacheyrout, CAPUCINE. Téléchargez ce livre en format PDF ou commandez-le en format papier. Retrouvez ce texte ainsi que les autres thèmes traités dans notre livre collectif "Mythes et légendes des TIC", téléchargeable gratuitement sur le site de Forum ATENA.

|

![]()

![]() La bibliothèque ATENA et la collection ATENA

La bibliothèque ATENA et la collection ATENA

Petit à petit l’oiseau fait son nid… Il en est de même pour cette chère ATENA qui, de brin d’olivier en brin d’olivier a constitué une bibliothèque qui, sans rivaliser (encore) avec celle d’Alexandrie, commence à afficher un fameux catalogue.

Tout d’abord 5 livres, disponibles sous forme traditionnelle brochés ou e-book à la boutique Lulu (les deux premiers téléchargeables gratuitement chapitre par chapitre et le dernier intégralement depuis notre site)

– WiMAX à l’usage des communications haut débit (livre collectif)

– La sécurité à l’usage des collectivités locales et territoriales (livre collectif)

– L’Internet à l’usage de l’écosysème numérique de demain (livre collectif)

– La clé Sésame à l’usage de l’identité numérique unique (par Samir Koleilat)

– et enfin the last and not the least, le dernier né : Mythes et légendes des TIC (livre collectif) dont vous découvrez aussi tous les mois un chapitre dans notre newsletter. Vu le nombre de Mythes déjà enmagasinés, ATENA va bientôt concurrencer Zola ou Sue en matière de feuilleton. Trève de plaisanterie, l’ouvrage dans son ensemble, présenté sous forme agréable, est une véritable bible des TIC, à laquelle ont participé les plus grands noms.

A cette liste, n’oublions pas d’ajouter l’indispensable lexique des TIC, à glisser dans votre poche en l’achetant sur Lulu ou à glisser dans votre ordinateur en le téléchargeant gratuitement depuis notre site.

A ceci s’ajoutent 24 livres blancs + 4 prochainement en ligne, toujours téléchargeables gratuitement sur notre site. Rassurez-vous, je ne vais pas tous vous les citer, mais ils sont écrits par les meilleurs spécialistes de la sécurité, du haut débit, de la radio, de la dématérialisation, etc.

A CONSOMMER SANS MODERATION !

ATENA, en bonne petite déesse besogneuse n’a pas encore dit son dernier mot et la liste ne demande qu’à s’allonger. Si vous avez des idées, si vous avez un texte à nous soumettre, ATENA l’accueillera avec la plus grande attention pour l’inclure dans ses colonnes. Contactez-moi à l’atelier d’écriture !

Michèle Germain, Présidente de l’Atelier Ecriture du Forum ATENA

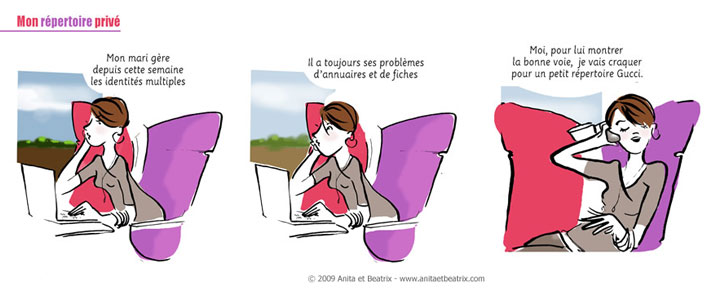

![]() Le strip du mois

Le strip du mois

Les identités multiples permettent de pouvoir émettre des emails à partir de plusieurs adresses électroniques. Cette fonctionnalité est très intéressante pour les personnes qui sont associés à des alias de messagerie orientés service (fonction, association ou autres). Cela permet de répondre au nom de l’alias et non en son nom propre, évitant ainsi de trop diffuser et exposer son adresse personnelle nominative pour éviter les spam, et virus.

La gestion de ces identités ne peut pas être possible sans l’utilisation d’un annuaire. L’annuaire (ou répertoire) représente un élément central dans une entreprise, on parle même de multi-annuaire et de méta-annuaire. Un annuaire utilise des fiches pour associer à une personne toutes les informations la concernant (alias, numéros de téléphone, emails, etc.). Pour faciliter l’accès à l’information sur un annuaire voire multi-annuaire, des outils associés à la téléphonie d’entreprise sont maintenant capable de faire abstraction de cette complexité pour les utilisateurs.

![]()

![]() AG Forum ATENA : bilan 2010 et concours de pitchs

AG Forum ATENA : bilan 2010 et concours de pitchs

Le Forum ATENA a tenu son Assemblée Générale Ordinaire Annuelle, le mercredi 18 mai, dans le cadre du salon Mobile Payment au Parc des Expos, Prte de Versailles à Paris. Ce fut l’occasion de dresser le bilan de l’année 2010 et d’esquisser les grandes lignes de l’année 2011 qui déjà bien débutée.

Ce fut également l’occasion d’organiser un concours de pitchs – ouvert aux start-up exposants sur le salon et au delà – et de remettre le prix de la start-up de l’année (en collaboration avec Global Security Mag). C’est la société Tiki’labs qui a remporté ce prix pour sa solution de gestion de son image sur la toile : Tikimee. Parmi les autres nominés de ce concours : Sylphéo pour son offre de CRM sur mobile et LemonWay pour son offre de paiement sur téléphone mobile.

A propos de Tiki’labs

La solution de gestion de son image sur la toile se nomme : Tikimee. Celle-ci permet à l’internaute de rassembler, mettre en forme et diffuser les informations qu’il souhaite communiquer (cv, réalisations, compétences…). L’internaute pourra ensuite utiliser son Tikimee dans les réseaux sociaux, notamment Linkedin, ou comme signature de mail.

Le marché cible est celui des professionnels, utilisateurs de LinkedIn, soit 100 millions de personnes actuellement. La société souhaite lever 300 K€ en 2011 et est à la recherche d’investisseurs.

Son offre est triple :

– Création facile de contenu personnalisé

– Diffusion et visibilité originale

– Services et accompagnement par un réseau de coachs

Selon Laurent Guyot-Sionnest, CTO de Tiki’labs: « La force de notre business model est qu’un utilisateur payant génère au moins un nouvel utilisateur payant sous 1 mois. Cette viralité, observée avec nos 100 beta-testeurs, et que nous allons optimiser chaque jour, nous permet d’escompter 30 000 utilisateurs payants en janvier 2012, 300 000 fin 2013, et 5 millions en 2016…» Contact Tiki’labs : Sandrine Mourao – 06.08.04.21.84 – smo(a)tikilabs.comm – www.tikimee.com

A propos de Sylphéo

Des solutions logicielles qui rendent le CRM, la gestion de la relation client, simple :

– Sylphone, application mobile : gére les appels et la prospection commerciale, en lien avec le CRM.

– Sylphone CTI, plugin Web : ouvre la fiche client sur votre PC lors d’un appel Sylphone… et vice versa.

– Syltab, application Web / IPad : diaporamas interactifs permettant d’acquérir de l’information. Idéal pour les salons.

Le CRM est la mine d’or des entreprises, bien utilisé le ROI est garanti. Nous l’installons, le rendons utilisable et adapté, et formons vos équipes. Sylpheo rend le CRM simple. Contact Sylpheo : Pierre Lecointre – 03.23.65.73.31 – 06.63.18.26.90 – pierre.lecointre(a)sylpheo.com – www.sylpheo.fr

A propos de LemonWay

Lemon Way Paiement Mobile est une marque de la société Lemon Way, éditeur de logiciels de banque mobile. Fort de son expérience et de sa maîtrise des transactions sécurisées, Lemon Way crée sa nouvelle marque en 2009 pour préparer le lancement commerciale d’une offre de paiement innovante : le paiement mobile.

Grâce à l’évolution de la législation dans le domaine bancaire, Lemon Way travaille en 2010 à l’obtention de la licence d’Etablissement de Paiement auprès de la Banque de France. Cette licence permet à Lemon Way de lancer une toute nouvelle offre de paiement simple, rapide et sécurisé, ouvert à tous. Avec cette nouvelle offre, Lemon Way révolutionne les habitudes de consommation des français ! Contact LemonWay : Sébastien Burlet – 01.48.57.03.15 – contact(a)lemonway.fr – www.lemonway.fr

![]() Comment effacer ses traces sur internet ?

Comment effacer ses traces sur internet ?

Entre protection des données personnelles, notification, désindexation et droit à l’oubli, l’effacement des traces sur internet d’une personne morale ou physique est, à mesure que l’internet se développe, un véritable sujet de préoccupations pour les internautes.

Google est ton ami…ou presque

Les entreprises et les individus ont pris l’habitude de se « Googler », à savoir, taper leurs dénominations sociales ou leurs noms dans un moteur de recherche afin d’observer ce qui se dit sur eux.

De ces recherches émanent parfois des articles, contenus et autres propos qui leur posent un problème d’image, de vie privée et/ou de réputation parce qu’ils sont diffamatoires, injurieux, dénigrants ou encore attentatoires à la vie privée.

Mise en demeure adressée à l’auteur et notification adressée à l’hébergeur

Lorsque ces différents cas de figure se présentent, nombreux sont ceux qui s’adressent à un avocat afin qu’il mette en demeure l’auteur ou l’éditeur du propos ou du contenu de supprimer le contenu litigieux.

Quand l’intéressé n’obtempère pas ou qu’il n’a été possible de le contacter, faute d’indications suffisantes figurant sur le site à l’origine de l’infraction, il lui reste la possibilité de contacter, conformément aux articles 6-I-2 et 6-I-5 de la Loi de Confiance dans l’Economie Numérique, l’hébergeur du site internet sur lequel figure le contenu litigieux et de lui notifier ledit contenu illicite avec précision, de façon à ce qu’il soit en mesure de le retirer promptement ou d’en rendre l’accès impossible.

La jurisprudence récente est, à ce propos, venue rappeler avec rigueur l’obligation visée à l’article 6-I-5 de la LCEN, pour celui qui notifie un contenu à un hébergeur, de faire la démonstration qu’il a bel et bien contacté ou tenté de contacter préalablement l’auteur du propos afin qu’il le supprime, sans quoi l’action qu’il mènerait ensuite auprès de l’hébergeur récalcitrant ne pourrait aboutir favorablement (TGI de Béziers, Ordonnance de référé 08 avril 2011, Jean-Marc D. / JFG Networks).

Une désindexation est désormais envisageable

Que le contenu litigieux soit ou non supprimé du site d’origine, il n’est pas rare qu’il continue d’être associé au nom de la personne sur un moteur de recherche.

Dans ce cas de figure, il apparaît que la personne qui justifie d’un préjudice réel peut s’adresser au moteur de recherche pour lui exposer le problème et lui demander de veiller à procéder à une désindexation.

C’est d’ailleurs ce qu’a fait une plaignante dans le cadre d’une récente affaire dans laquelle elle reprochait à Google d’associer son nom à des vidéos à caractère pornographique (TGI de Montpellier Ordonnance de référé Du 28 octobre 2010 Mme C. / Google France et Inc.).

Elle a notamment dû lui indiquer que conformément à la loi informatique et libertés (article 38) du 6 janvier 1978 modifiée, il est légitime qu’elle lui demande que les pages litigieuses ne soient plus référencées ni associées à son nom sur le moteur de recherche, au motif qu’il s’agit là d’un traitement illicite de ses données personnelles et d’une atteinte à sa vie privée et que le moteur de recherche dispose dès lors d’un délai maximum de deux mois pour répondre favorablement à sa demande.

Dans l’affaire précédemment citée, Google n’ayant pas obtempéré spontanément, la plaignante a utilisé la voie d’une action en référé pour se voir reconnaître, sous astreinte de 1.000 euros par jour de retard à compter de la décision, un véritable droit à la désindexation des données personnelles la concernant.

On voit donc poindre, par le biais d’une action en justice, les contours d’un droit à l’oubli qui n’a pas encore été consacré par le législateur.

Sadry Porlon, Docteur en droit, Avocat au Barreau de Paris

![]() De la neutralité du net…

De la neutralité du net…

Proposition de loi en septembre … En fait. Le 21 avril, la député Laure de La Raudière a indiqué à Edition Multimédi@ qu’elle déposera en septembre prochain une proposition de loi sur la neutralité d’Internet, reprenant certaines propositions de son rapport parlementaire sur le sujet – publié le 13 avril et envoyé à Eric Besson.

En clair. « Je vais déposer en septembre à l’Assemblée nationale une proposition de loi sur la neutralité d’Internet, qui portera sur trois axes. Le premier axe sera d’inscrire dans la loi la définition de la neutralité du Net pour lui donner une portée juridique.

Le deuxième axe, plus transversal, établira une procédure unique pour les obligations de filtrage et de blocages de sites web – au lieu d’avoir la coexistence de quatre procédures différentes (LCEN, Hadopi, Arjel et Loppsi 2) – et de la placer sous l’autorité systématique du juge. Le troisième axe sera de créer un Observatoire de la qualité d’Internet et charger l’Arcep de garantir l’accès à un Internet de qualité suffisante », nous explique la député UMP d’Eure-et-Loir, Laure de La Raudière, ingénieur des télécoms de formation.

Elle précise à Edition Multimédi@ que la notion de « qualité de service minimal » du nouveau Paquet télécom – transposable d’ici le 25 mai – doit s’entendre « non pas comme un minimum mais comme un niveau suffisant auquel l’Arcep aura l’obligation de veiller ». La vice-présidente de la commission des affaires économiques de l’Assemblée nationale, qui avait institué la mission d’information aboutissant au rapport parlementaire présenté le 13 avril avec Corinne Erhel (voir ci-dessous), nous apprend qu’elle l’a « envoyé le lendemain par e- mail à Eric Besson ». Le ministre en charge de l’Economie numérique, qui était alors dans la Silicon Valley, lui a aussitôt répondu « via Twitter » : « Je vais le lire ». La député « espère que le gouvernement pourra s’en inspirer pour inscrire à l’ordre du jour des dispositions dans le cadre de la proposition de loi ». Mais force est de constater que le gouvernement – qui s’était aussi fendu d’un rapport destiné au Parlement (1) et daté du 16 juillet 2010 – est resté très attentiste sur la question de la neutralité des réseaux. Et Eric Besson a déjà renvoyé toute décision politique au 30 novembre (prochaines Assises du numérique). Lors d’un vote par scrutin public le 1er mars, le ministre de l’Economie numérique avait même fait rejeter (311 voix et 218 pour) la proposition de loi du député PS Christian Paul d’introduction dans la loi du principe de neutralité du Net (2). Quant au financement d’Internet ou à une éventuelle «terminaison d’appel data»(3), ils ne feront pas partie de la proposition de loi de Laure de La Raudière qui étudiera les conclusions attendues en juillet des « trois tables rondes des CEO » – dont une prévue le 2 mai – organisées par Neelie Kroes sur le financement du Net. @

Notes

(1) – Lire « Fin annoncée de l’égalité d’accès à Internet… », EM@19, p. 4.

(2) – « Neutralité du Net:unande tergiversations pour en arriver à deux lignes dans la loi ! », EM@32, p. 7.

(3) – Depuis janvier, l’Arcep interroge les opérateurs télécoms en vue d’instaurer une « terminaison d’appel data ».

Edition Multimédi@ du Lundi 02 mai 2011 • n°34

Charles de Laubier, Edition Multimédia, editionmultimedia(a)sfr.fr

![]() A propos d’Eurolinc

A propos d’Eurolinc

Parmi les associations avec qui Forum ATENA produit du travail très efficace, nous citerons ce mois-ci Eurolinc, association qui compte des adhérents prestigieux tels que Louis Pouzin et qui est présidée par Chantal Lebrument, responsable Internet Groupe chez SAFRAN / SAGEM.

Eurolinc et l’atelier sécurité de Forum ATENA ont co produit l’évènement du 28 juin 2010 sur le futur du socle de l’Internet et s’apprètent à répéter un évènement de la qualité de ce dernier, le mercredi 8 juin 2011 sur le thème "Où va la cybersociété, champ de mines ou bateau ivre ?", titre proposé par Louis Pouzin. Voici quelques mots sur EUROLINC.

EUROLINC est une association Loi 1901 créée en 2002 qui travaille sur le multilinguisme et la gouvernance de l’internet. Agréée au Sommet Mondial de la Société de l’Information (SMSI) organisé sous l’égide des Nations Unies, dès 2003 EUROLINC a suivi l’ensemble du processus et est toujours acteur dans les réunions du Forum de la Gouvernance de l’Internet (FGI) qui sont les suites du SMSI. Nos objectifs sont d’analyser et de proposer des alternatives aux insuffisances actuelles de l’internet : Soutenir et aider à l’utilisation des langues natives Gérer autrement la ressource des Noms de domaine Proposer une gouvernance plus équitable Participer à une réflexion sur la sécurisation de l’architecture.

Gérard Peliks, Président de l’Atelier Sécurité du Forum ATENA

![]() Conférence – Où va la cybersociété : champs de mines ou bateau ivre ?

Conférence – Où va la cybersociété : champs de mines ou bateau ivre ?

Le mercredi 8 juin après-midi, accueil à partir de 13h30, début des conférences à 14h00, Immeuble "Le Ponant de Paris" chez Sagem, groupe Safran 27, rue Leblanc 75015 Paris, l’atelier sécurité de Forum ATENA organise le troisième volet des grands évènements de prospective sur le futur de l’Internet sous le titre "Où va la cybercriminalité, champ de mines ou bateau ivre ?".

Après l’évènement sur la gouvernance de l’Internet du futur en janvier 2010 et celui sur le futur possible du socle de l’Internet en juin 2010, ce troisième évènement traitera des usages possibles et probables de l’Internet, de ses possibilités nouvelles et de ses dangers à prévoir.

Interviendront des personnalités prestigieuses : Louis Pouzin à l’origine de l’Internet, Philippe Wolf, ingénieur général de l’armement, conseiller du directeur de l’ANSSI, Robert Erra, directeur scientifique des mastères spécialisés en sécurité à l’ESIEA, Michel Riguidel, professeur émérite à Télécom ParisTech, Michel Charron, architecte et expert en télécommunications sécurisées et Mauro Israel, expert en sécurité des systèmes d’information.

Comme dans tous les évènements de l’atelier sécurité, la parole sera aussi donnée à la salle qui pourra poser des questions aux intervenants, dans une ambiance dynamique et festive. Une loterie sera organisée et un pot de l’amitié suivra l’évènement.

Cet évènement sera également retransmis en temps réel, en video active par Polycom vers l’ENSEEIHT à Toulouse où le professeur Jean-Pierre Cabanel recevra les participants de la Région Midi Pyrénées. L’évènement a pour sponsor NES Conseils. Polycom assure la connexion en vidéo active de Paris et Toulouse.

Cet évènement est gratuit mais la demande d’inscription est obligatoire, par e-mail : gerard.peliks(a)cassidian.com

![]() Conférence – TPE/PME : vers une informatique simple et efficace

Conférence – TPE/PME : vers une informatique simple et efficace

La CCI de l’Aisne et la Maison des Entreprises de Mons organisent, comme chaque année, un évènement sur les solutions et technologies transfrontalières, ST², le 9 juin après-midi à Saint-Quentin.

Le thème "TPE/PME : vers une informatique simple et efficace" sera abordé au travers de conférences, témoignages et échanges avec des professionnels des solutions ciblées : Cloud computing, messagerie en ligne, services à la carte, téléphonie via Internet, gestion clients via smartphones, télétravail …

Intelli’N sera un acteur important de cet évènement, étant fortement engagé sur ces thématiques dans le logiciel libre.

Inscrivez-vous gratuitement sur www.technologies-transfrontalieres.eu

![]() Conférence – Cross Business Club

Conférence – Cross Business Club

Nous avons le plaisir de vous convier à la soirée de lancement d’un nouveau concept de BUSINESS RENCONTRE : Grand NETWORKING afin de permettre aux dirigeants de tous réseaux de promouvoir leur activité : avancer plus vite, plus efficacement !

La soirée de lancement aura lieu Mercredi 22 Juin 2011 à partir de 18h00 dans les salons de SwissLife Banque Privée au 7 Place Vendôme 75001 Paris.

Les inscriptions sont exclusivement réservées aux membres des réseaux et entreprises partenaires : Agregator, Cybourse, Forum Athena, IE-Club, Parrainer la croissance, CEFT et SwissLife Banque Privée. Le nombre d’inscrit est limité à 40 patrons d’entreprise ou décisionnaires (société de 15 à 250 salariés).

Inscriptions en ligne : http://www.crossbusiness.biz

![]() Agenda

Agenda

Mercredi 8 juin

Immeuble Le Ponant, Sagem, Paris 15ème

Où va la cybersociété : champs de mines ou bateau ivre ?

Inscrivez-vous

Jeudi 9 juin

Salle Victor Hugo, 101 Rue de l’Université, Paris

5ème Assises du Très Haut Débit

Inscrivez-vous

Mercredi 22 juin

SwissLife Banque Privée

Soirée de lancement Cross Business Club

Inscrivez-vous

Jeudi 22 septembre

Paris (Ecole des Mines)

Préparés à Internet ? Quelle éducation ? Quelles formations ?